Как заблокировать все (все входящие и исходящие доступ в интернет), кроме тех приложений, которые находятся в белом списке брандмауэра?

Можно ли автоматически блокировать все приложения, входящие / исходящие интернет-соединения, кроме, например, Firefox с брандмауэром Windows по умолчанию?

Я хотел бы заблокировать все, включая обновления Windows и других обновлений программного обеспечения.

Я хотел бы разрешить только один веб-браузер, как Firefox, Chrome или Opera.

Как я могу настроить такую конфигурацию в брандмауэре Windows? Я вижу для блокировки приложения, но, кажется, вам нужно добавить по одному, и это утомительная задача.

Чего я хочу добиться, так это "белого списка", означающего, что я настроил 1 правило на брандмауэре, которое говорит "заблокировать все" (deny all any/any, где

"отрицать" = ничего не пропустить,

"все" = все виды трафика,

"любой / любой" = любой источник, любой пункт назначения).

Затем я создал "белый список", то есть список хороших направлений, которые я хочу разрешить.

Список приложений, которым я хотел бы предоставить им сетевой доступ. Только приложение из этого списка сможет общаться.

Обратите внимание, что белый список отличается от черного списка, в котором белый список блокирует все, а затем разрешает несколько вещей позже. Имея это в виду, все автоматически блокируется и не может быть использовано.

Я хотел бы, чтобы была опция или кнопка, чтобы я мог редактировать, добавлять или удалять приложения в этом списке вручную.

Я не эксперт, поэтому, пожалуйста, попробуйте дать подробный ответ, так как я ничего не знаю о портах и некоторых других выражениях, с которыми я столкнулся при поиске в Google.

Спасибо,

11 ответов

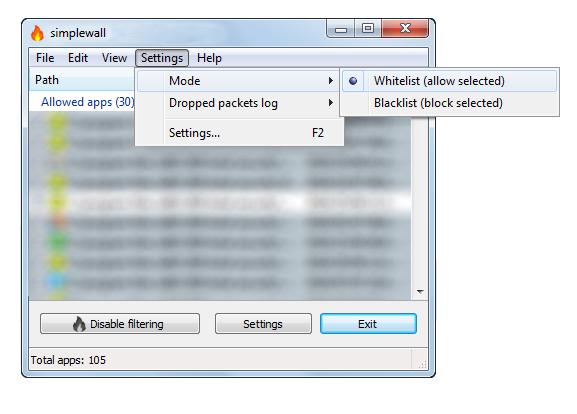

SimpleWall

Описание:

Простой инструмент для настройки платформы фильтрации Windows (WFP), который может настроить сетевую активность на вашем компьютере.

Облегченное приложение меньше мегабайта и совместимо с Windows Vista и более поздними операционными системами.

Для корректной работы нужны права администратора.

Особенности:

- Бесплатный и открытый исходный код

- Простой интерфейс без раздражающих всплывающих окон

- Редактор правил (создайте свои собственные правила)

- Внутренний блок-лист (блокировка Windows шпион / телеметрия)

- Информация об удаленных пакетах с уведомлением и записью в файл (win7+)

- Информация о разрешенных пакетах с возможностью входа в файл (win8+)

- Поддержка подсистемы Windows для Linux (WSL) (win10)

- Поддержка Магазина Windows (win8+)

- Поддержка служб Windows

- Поддержка локализации

- Поддержка IPv6

Веб-сайт: www.henrypp.org

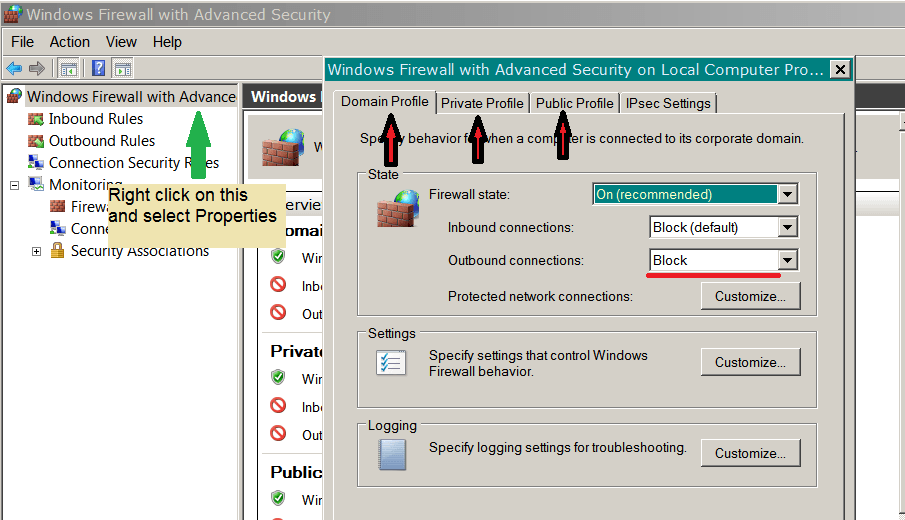

Вам не нужно никакого программного обеспечения стороннего брандмауэра.

По умолчанию брандмауэр Windows работает следующим образом:

- Входящий - заблокировать все, кроме списка (белый список)

- Исходящие - разрешить все, кроме списка (черный список)

Вы хотите заблокировать все входящие и все исходящие соединения по умолчанию.

Вы можете сделать это с помощью встроенного брандмауэра Windows. Способ сделать это (хотя и несколько скрытым способом) - изменить настройки следующим образом, выполнив эти 3 простых шага:Перейдите: Панель управления \ Система и безопасность \ Брандмауэр Windows

Там щелкните правой кнопкой мыши, как показано на снимке экрана, чтобы получить свойства:

Измените исходящие соединения на Блокировать для каждого профиля. Теперь вы можете добавлять в список только те программы, которые хотите.

Вы можете импортировать / экспортировать правила, щелкнув правой кнопкой мыши, как на скриншоте выше, и выбрав Export Policy. Он импортирует / экспортирует все это. Таким образом, вы можете экспериментировать, отключая правила и делая вашу машину более безопасной. Например, мои настройки следующие (исключая мои программы):

Входящий - здесь нет ни одного правила!

Исходящий - только "Базовая сеть - DNS (UDP-Out)" включен

Если вы используете OpenVPN, вам также необходимо добавить еще два правила для исходящих сообщений:

Базовая сеть - протокол динамической конфигурации хоста (DHCP-Out)

и правило, разрешающее openvpn.exe

В поднятом окне оболочки сделайте

Настройте все профили для блокировки входящего / исходящего трафика:

netsh advfirewall set allprofiles firewallpolicy blockinbound,blockoutbound

Удалить все правила:

netsh advfirewall firewall delete rule all

Разрешить основные исходящие правила для портов 80,443,53,67,68

netsh advfirewall firewall add rule name="Core Networking (HTTP-Out)" dir=out action=allow protocol=TCP remoteport=80

netsh advfirewall firewall add rule name="Core Networking (HTTPS-Out)" dir=out action=allow protocol=TCP remoteport=443

netsh advfirewall firewall add rule name="Core Networking (DNS-Out)" dir=out action=allow protocol=UDP remoteport=53 program="%%systemroot%%\system32\svchost.exe" service="dnscache"

netsh advfirewall firewall add rule name="Core Networking (DHCP-Out)" dir=out action=allow protocol=UDP localport=68 remoteport=67 program="%%systemroot%%\system32\svchost.exe" service="dhcp"

И сбросить брандмауэр до значений по умолчанию

NETSH advfirewall reset

** Все изменения вступают в силу немедленно

Еще один очень полезный, мощный и, конечно, бесплатный здесь:

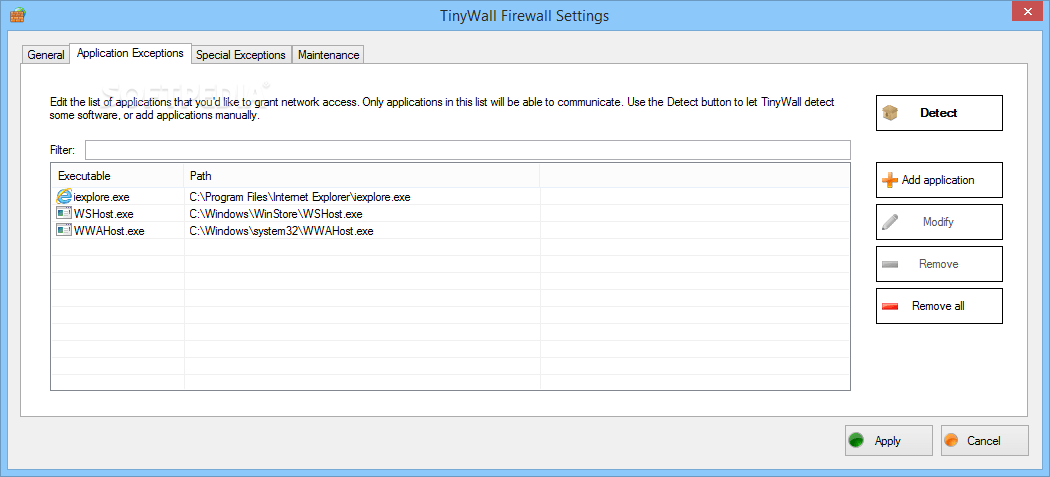

TinyWall

TinyWall отличается от традиционных брандмауэров. Он не отображает всплывающие окна, которые "призывают пользователей разрешить". На самом деле, он не будет уведомлять вас о каких-либо заблокированных действиях вообще.

Вместо отображения всплывающих окон TinyWall позволяет легко вносить в белый список или разблокировать приложения различными способами.

Например, вы можете просто инициировать белый список с помощью горячей клавиши, а затем нажмите на окно, которое вы хотите разрешить. Или вы можете выбрать приложение из списка запущенных процессов.

Конечно, традиционный способ выбора исполняемого файла также работает. Этот подход позволяет избежать всплывающих окон, но при этом сохраняет брандмауэр очень простым в использовании.

Самое главное, что при использовании подхода без всплывающих окон пользователь заметит, что программе было отказано в доступе к Интернету, когда он больше не может ее использовать.

Следовательно, пользователи будут разблокировать только те приложения, которые им действительно нужны, и не более того, что является оптимальным с точки зрения безопасности.

Обзор возможностей

- Многочисленные и простые способы внесения в белый список программ

- Автоматический режим обучения

- Защита от несанкционированного доступа через брандмауэр

- Блокировка пароля настроек

- Быстрые режимы, такие как Нормальная защита, Разрешить исходящие, Блокировать все, Разрешить все и Режим обучения

- Поддержка временных / временных правил брандмауэра

- Списки портов и доменов

- Хозяева защиты файлов

- Возможность всегда разрешать связь в локальной сети

- Возможность ограничить приложение для локальной сети

- Распознавание безопасного программного обеспечения и самозванцев

- Полная поддержка IPv6

- Список установленных и заблокированных соединений

- Просмотр открытых портов на вашем компьютере

- 100% бесплатное и чистое программное обеспечение. Нет платы, нет рекламы, нет платных обновлений.

Вы можете увидеть Thiny wall белый список на изображении ниже:

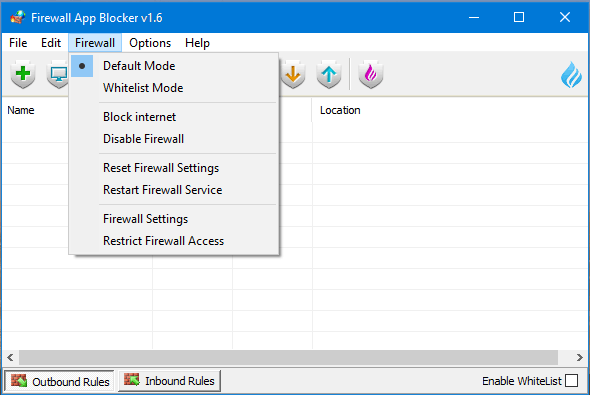

Блокировка приложений брандмауэра

Firewall App Blocker Режим белого списка: он будет блокировать все, кроме элементов в белом списке, чтобы активировать его, отметьте поле "Включить белый список" в правом нижнем углу.

Режим белого списка запрещает доступ ко всем сетевым интерфейсам. После включения режима белого списка Перетащите приложение / приложения на интерфейс "Блокировка приложений брандмауэра", чтобы разрешить его / их. Это была наиболее востребованная функция:

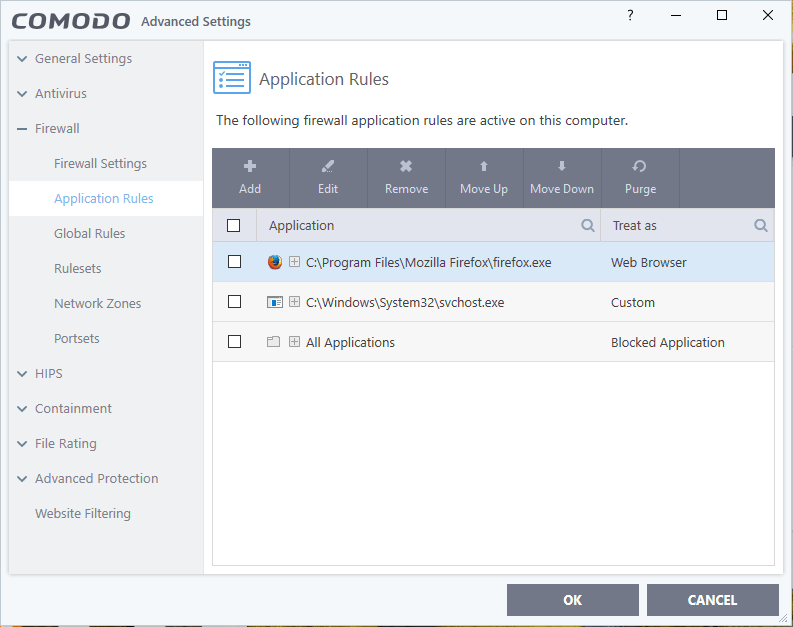

Если вы хотите использовать Komodo Internet Security (KIS) или Comodo Free Firewall (CFF):

Белые списки брандмауэра Comodo помогут вам, включив все перечисленные ниже элементы, и больше ничего не будет разрешено вводить в систему:

- Веб-сайты

- сети

- Люди / устройства

- Программные приложения

Инструкция по созданию белого списка:

Вы должны заблокировать все, кроме DNS и веб-браузеры, для этого перейдите к Advanced settings -> firewall settings и включите "НЕ показывать всплывающие оповещения" и измените раскрывающийся список на Block Requests, Это заблокирует все, для чего не создано правило.

Теперь, чтобы создать правила для ваших приложений.

1- Перейти к add > browse > file groups > all applicatoins > use ruleset blocked application,

2- Затем добавьте еще одно правило и нажмите Browse > Running Processes > select svchost.exe затем Use a custom ruleset > add block IP In or out then add another rule to allow UDP out destination port 53,

3- Чтобы ваш браузер мог перейти на Advanced settings -> firewall settings -> applications rules затем добавьте браузер, доступ к которому вы хотите,

Добавьте новое правило и дайте ему разрешение Web Browser или же Allowed Application Набор правил.

4- Для обновления Windows я не совсем уверен, каким процессам нужен доступ к Интернету, поэтому, возможно, кто-то другой может дать нам некоторое представление.

Я думаю, что основной exe находится под C:\Windows\System32\wuauclt.exe но он также использует svchost.exe,

Процесс добавления того же приложения, к которому вы хотите разрешить, будет таким же.

Важно: межсетевые экраны работают в иерархической структуре, поэтому от TOP в BOTTOM Таким образом, правила, которые разрешают, всегда должны быть добавлены ДО (выше), чем правило Блокировать ВСЕ!!

Наконец, вы можете увидеть конфигурацию Comodo Firewall ниже:

Для импорта / экспорта и управления личными конфигурациями

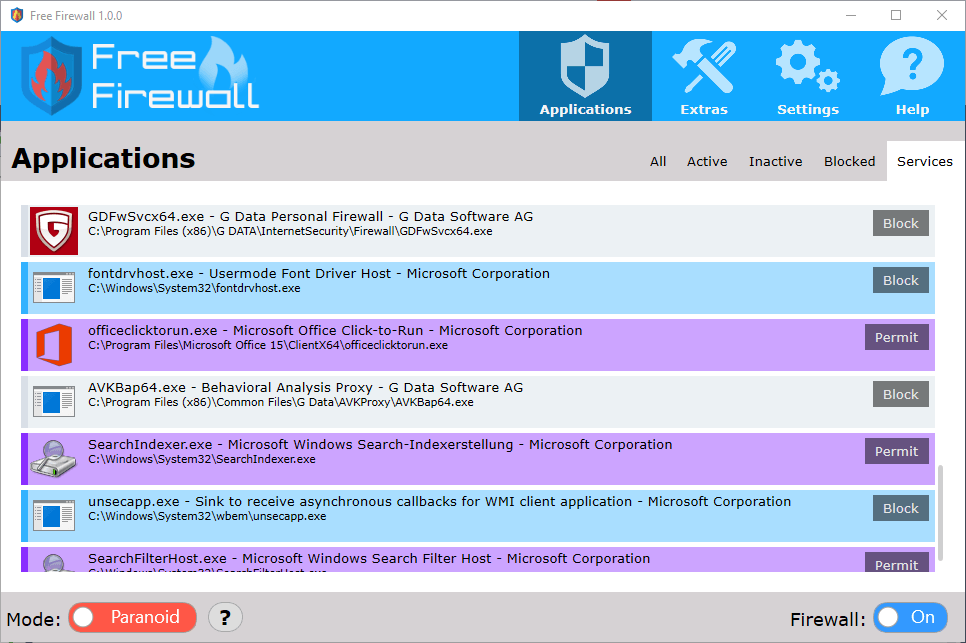

Ты можешь использовать Evorim Free Firewall и поместите Evorim в "Paranoid Mode", чтобы заблокировать все, кроме того, что вы хотите разрешить.

Параноидальный режим

Не доверять никому! В режиме Paranoid никакое программное обеспечение не может получить доступ к Интернету или сети без вашего предварительного согласия. Только приложения, которым вы доверяете, получают доступ в Интернет.

Я использую ответ @Hames, и он отличный. В моей Windows 7 мне пришлось немного изменить его, чтобы он заработал (%%systemroot%% не работал при копировании / вставке в cmd.exe)

netsh advfirewall set allprofiles firewallpolicy blockinbound,blockoutbound

netsh advfirewall firewall delete rule all

netsh advfirewall firewall add rule name="Core Networking (DNS-Out)" dir=out action=allow protocol=UDP remoteport=53 program="c:\windows\system32\svchost.exe" service="dnscache"

netsh advfirewall firewall add rule name="Core Networking (DHCP-Out)" dir=out action=allow protocol=UDP localport=68 remoteport=67 program="c:\windows\system32\svchost.exe" service="dhcp"

netsh advfirewall firewall add rule name="Chrome" dir=out action=allow program="C:\Program Files (x86)\Google\Chrome\Application\chrome.exe"

netsh advfirewall firewall add rule name="Firefox" dir=out action=allow program="C:\Program Files\Mozilla Firefox\firefox.exe"

Кроме того, в отличие от связанного ответа, я не разрешаю порты 80/443 по умолчанию для всех программ, но я добавляю их в белый список индивидуально (например, Firefox, Chrome и т. Д.)

Я исследовал брандмауэр Windows и выяснил, что его модуль фильтрации исходящего трафика работает только в режиме черного списка. Другими словами, он проверяет соединение на соответствие всем правилам и, если не находит подходящего правила, разрешает соединение.

Хотя ваш вопрос касается только брандмауэра Windows, возможно, вам будет полезно узнать, что существуют сторонние персональные брандмауэры, которые действительно могут работать в режиме белого списка. Comodo Internet Security, ESET Internet Security и ZoneAlarm можно настроить для работы в режиме белого списка.

Когда я говорю "настроен", я имею в виду, что вы должны изменить их конфигурацию по умолчанию. Например, в случае Comodo Internet Security вы должны переключиться в режим на основе политик. Кроме того, по умолчанию Comodo Internet Security разрешает приложениям Магазина Windows иметь доступ к Интернету, но вы также можете отменить это.

Проблема с отключением всех исходящих подключений заключается в том, что брандмауэр Windows не уведомляет вас, когда процессы пытаются установить исходящие подключения. Это означает, что вам придется проверять журналы, чтобы узнать об этом, или использовать для лучшего контроля бесплатный Windows Firewall Control.

Вы также можете использовать сторонний продукт брандмауэра, который обеспечивает лучший контроль, такой как Comodo Free Firewall.

Чтобы отключить все исходящие правила с помощью брандмауэра Microsoft:

- Введите апплет Брандмауэр Windows в режиме повышенной безопасности

- Щелкните правой кнопкой мыши Брандмауэр Windows в режиме повышенной безопасности на локальном компьютере.

- Выберите Свойства

- В открывшемся диалоговом окне выберите свой профиль: домен, частный или общедоступный.

- Установите для Исходящих подключений значение Блокировать и нажмите ОК.

- Нажмите на Исходящие правила

- Выберите и отключите правила, которые вы не хотите разрешать, нажав Отключить правило. Вы также можете сначала нажать Ctrl + A, чтобы выбрать все правила, а затем, отключив их, включить или добавить разрешенные правила.

Управление брандмауэром Windows

Windows Firewall Control это мощный инструмент, который расширяет функциональность брандмауэра Windows и предоставляет новые дополнительные функции, которые делают брандмауэр Windows лучше.

Он работает в системном трее и позволяет пользователю легко контролировать собственный брандмауэр, не тратя время на навигацию к определенной части брандмауэра.

Это инструмент для управления собственным брандмауэром из Windows 10, 8.1, 8, 7, Server 2016, Server 2012. Контроль брандмауэра Windows предлагает четыре режима фильтрации, которые можно переключать одним щелчком мыши:Высокая фильтрация - все исходящие и входящие соединения заблокированы. Этот профиль блокирует все попытки подключения к вашему компьютеру и обратно.

Средняя фильтрация - исходящие соединения, которые не соответствуют правилу, блокируются. Только те программы, которые вы разрешаете, могут инициировать исходящие соединения.

Низкая фильтрация - разрешены исходящие соединения, которые не соответствуют правилу. Пользователь может заблокировать программы, которые он не хочет разрешать устанавливать исходящие соединения.

Без фильтрации - брандмауэр Windows отключен. Не используйте этот параметр, если на вашем компьютере не установлен другой брандмауэр.

Windows Firewall Control не выполняет фильтрацию пакетов и не блокирует и не разрешает подключение. Это выполняется самим брандмауэром Windows на основе существующих правил брандмауэра.

Blumentals Software Surfblocker

С Surfblocker вы можете легко ограничить доступ в Интернет в указанное время или по запросу.

Вы можете разрешать и блокировать веб-сайты, а также ограничивать доступ к программам и функциям. Например, вы можете разрешить только электронную почту, а также работать или изучать связанные веб-сайты.

Вы также можете просто защитить паролем интернет-соединение или установить его автоматическое отключение через определенное время. Конечно, вы также можете автоматически блокировать вредный и опасный контент.

Разрешить только связанные с работой вещи Разрешить связанные с работой веб-сайты и программы, блокируя все остальное

Разрешить только указанные службы или программы, такие как электронная почта

Вы можете заблокировать доступ в Интернет, разрешая только определенные интернет-сервисы или программы. Для этого выполните следующие действия:

- Запустите Surfblocker, введите свой пароль Surfblocker (если требуется).

- Проверьте Блокировать все.

- Нажмите "Исключения" и в разделе "Разрешенные службы" отметьте службы, которые вы хотите разрешить.

- Нажмите "Исключения" и в разделе "Разрешенные программы" добавьте программы, которые вы хотите разрешить.