Пытаюсь понять свой уровень конфиденциальности с помощью VPN, но также маршрутизирую DNS напрямую на корневые серверы.

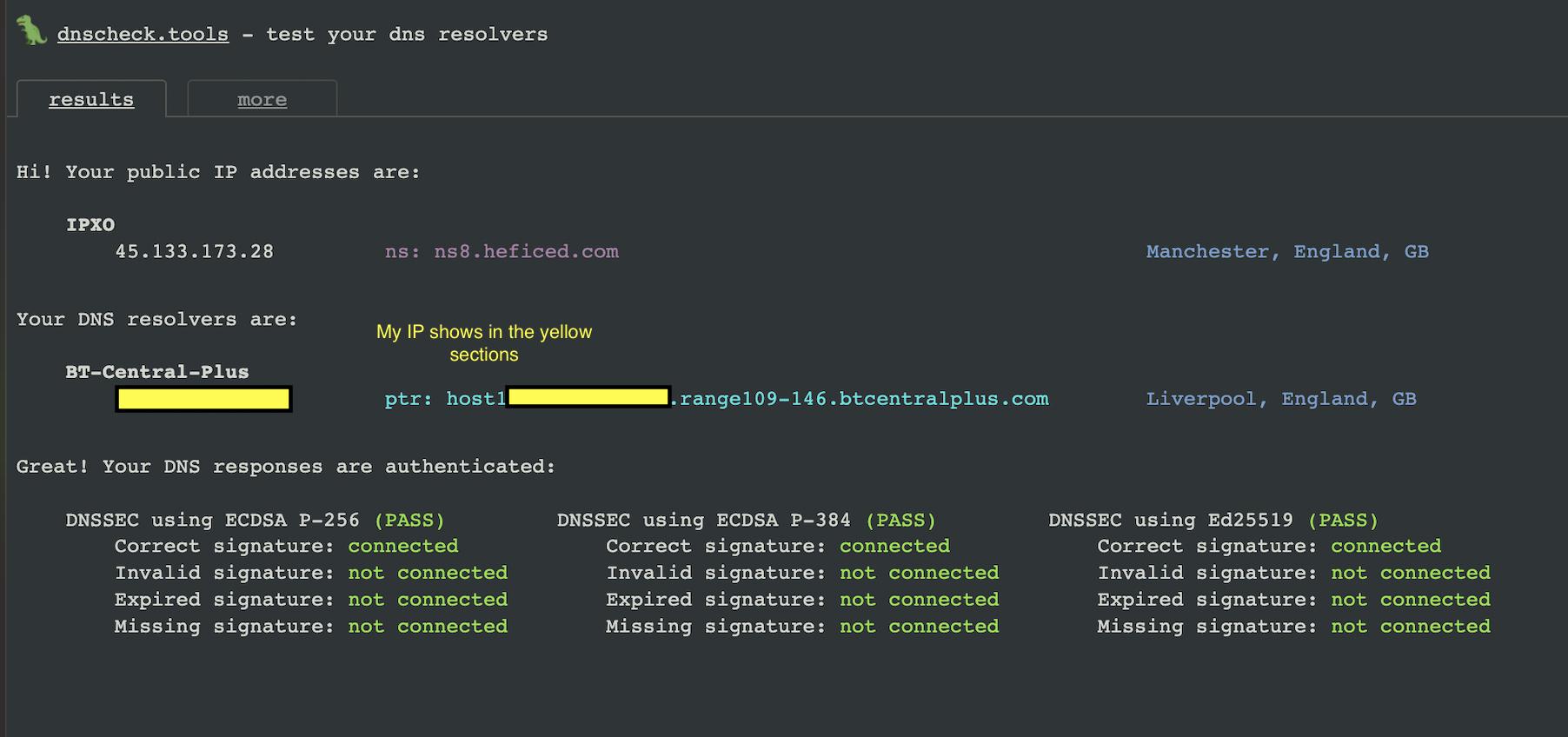

Когда я запускаю http://dnschecks.tools, я получаю следующее:

Учитывая, что я использую pfSense с Unbound и OpenVPN, я выполняю собственные DNS-запросы к корневым серверам. IP-адрес, указанный в IPXO, является моим IP-адресом VPN, а на преобразователях DNS я вижу IP-адрес своего интернет-провайдера. Это меня обеспокоило, но мне интересно, смогу ли я увидеть свой IP-адрес, потому что я выполняю запросы через браузер на своем компьютере, а сервер - нет.

Итак, мои основные вопросы:

- Это нормально, что мой DNS-преобразователь является моим IP-адресом? Я так думаю, поскольку я решатель.

- При использовании VPN (как в данном случае) я подключаюсь к серверу, может ли этот сервер извлечь какую-либо информацию, показанную на изображении выше? Я предполагаю, что они знают IP-адрес IPXO, который является IP-адресом VPN, но могут ли они каким-то образом получить доступ к моему IP-адресу с помощью информации, отображаемой в преобразователях DNS?

- Могу ли я на основании этого отчета предположить, что мои DNS-запросы также проходят через VPN? Есть ли команда Linux, которую я мог бы проверить?

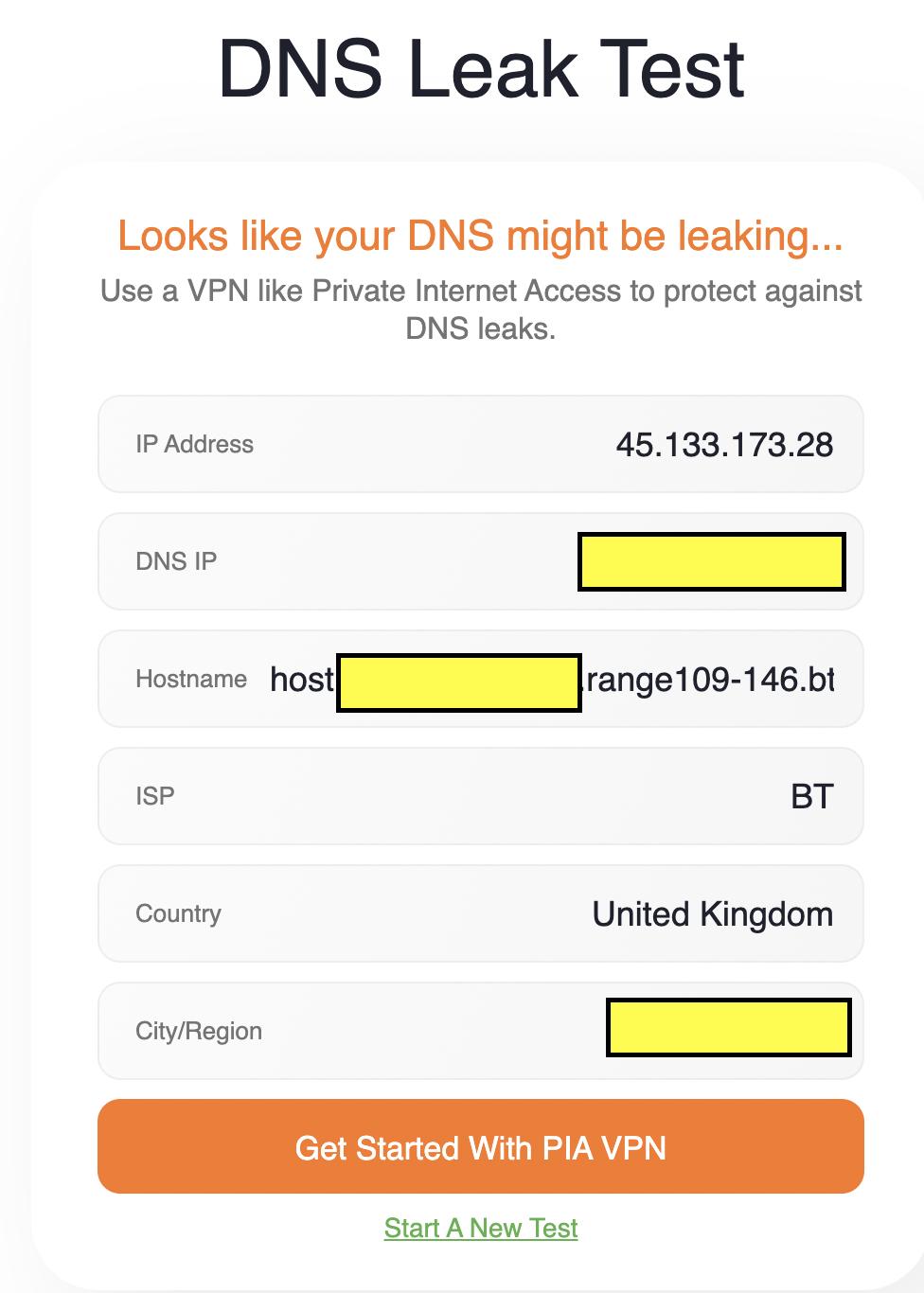

Думаю, меня смутило то, что, когда я тестировал DNS + VPN, все сайты, которые тестируют утечки DNS, показывают утечку, потому что IP моего интернет-провайдера виден на скриншоте выше и на всех этих сайтах. Но насколько я понимаю, я не думаю, что это проблема в моей настройке. В следующем тесте они фактически используют местоположение DNS-сервера вместо местоположения IP-адреса VPN, что делает его более устрашающим, поскольку оно точное:

Заранее спасибо.

1 ответ

Это нормально, когда весь трафик проходит через VPN. В этом случае DNS-серверы увидят ваш выходной IP-адрес, поскольку обычно весь исходящий трафик обрабатывается NAT. Поскольку DNS-серверы видят ваш реальный IP-адрес, это обычно считается утечкой DNS.